1. Introducció

El present document té com a propòsit definir el procediment aprovat per l’organització per a la connexió, administració i operació de màquines virtuals desplegades en Amazon Web Services (AWS).

L’organització estableix com a estàndard obligatori l’ús dels serveis natius de AWS Systems Manager per a l’accés a instàncies, eliminant completament els accessos tradicionals mitjançant SSH o RDP exposats.

Aquest model garanteix:

- Major seguretat al no exposar ports d’administració.

- Traçabilitat completa de les sessions realitzades sobre les instàncies.

- Centralització del control d’accessos mitjançant rols corporatius.

L’abast d’aquest document aplica a:

- Màquines virtuals Linux desplegades en Amazon EC2.

- Màquines virtuals Windows desplegades en Amazon EC2.

2. Arquitectura i Eines Estàndard

2.1 Instàncies Linux

La connexió i gestió d’instàncies Linux es realitza mitjançant AWS Systems Manager – Session Manager.

Session Manager permet establir sessions interactives de terminal directament des de la consola de AWS o mitjançant AWS CLI, sense necessitat d’adreces IP públiques, bastion hosts ni obertura del port 22.

Totes les sessions queden registrades conforme a la configuració d’auditoria corporativa.

2.2 Instàncies Windows

La connexió i gestió d’instàncies Windows es realitza mitjançant AWS Systems Manager – Fleet Manager.

(Al contrarío que cono las instancias de Linux, se requiere la creación de una Key Pair)

Fleet Manager proporciona capacitats d’accés remot (inclòs accés gràfic via navegador), administració del sistema operatiu, exploració d’arxius i execució de comandos remots, tot això utilitzant com a canal segur subjacent Session Manager.

No es requereix exposició del port 3389 ni configuració de RDP públic.

Totes les sessions queden registrades conforme a la configuració d’auditoria corporativa.

3. Requisits Previs

3.1 Requisits en les Instàncies EC2

Totes les instàncies deuen:

- Tenir instal·lat i en execució el SSM Agent.

- Tenir associat un rol IAM amb la política administrada:

AmazonSSMManagedInstanceCore

- Estar correctament registrades en AWS Systems Manager.

No es requereix obertura de regles d’entrada per a ports SSH ni RDP en els Security Groups. És necessària l’existència de regles de sortida en el security group que permetin el trànsit cap a Systems Manager.

(PER A INSTÀNCIES WINDOWS): Es requereix la creació d’una Key Pair, pot fer-se completament des del codi Terraform, amb un codi com aquest:

resource "tls_private_key" "ec2_key" {

algorithm = "RSA"

rsa_bits = 4096

}

resource "aws_key_pair" "generated_key" {

key_name = var.key_name

public_key = tls_private_key.ec2_key.public_key_openssh

}

resource "aws_secretsmanager_secret" "ec2_private_key" {

name = "ec2/private-key/${var.key_name}"

description = "Private key for EC2 Key Pair ${var.key_name}"

}

resource "aws_secretsmanager_secret_version" "ec2_private_key_value" {

secret_id = aws_secretsmanager_secret.ec2_private_key.id

secret_string = tls_private_key.ec2_key.private_key_pem

}

(Això és només un exemple per a mostrar quins recursos serien necessaris)

3.2 Model de Connectivitat de Xarxa

Els comptes de l’organització disposen d’una infraestructura basi preconfigurada que garanteix la connectivitat necessària cap als serveis de AWS Systems Manager.

Cada VPC es troba associada al Transit Gateway corporatiu, a través del qual es gestiona de forma centralitzada l’encaminament del trànsit sortint.

Addicionalment, els VPC Endpoints necessaris per a Systems Manager es troben creats per defecte en cada compte, per la qual cosa:

- No és necessari assignar IP pública a les instàncies.

- No és necessari realitzar configuracions addicionals per part dels equips de projecte.

Els endpoints utilitzats són:

ssm.

Gràcies a aquesta arquitectura:

- El trànsit cap a Systems Manager no abandona la xarxa privada.

- S’eviten costos de trànsit sortint innecessaris.

- Es reforça el model de seguretat corporatiu.

3.3 Configuració Obligatòria de Proxy

Conforme a l’estàndard corporatiu, totes les màquines virtuals han d’utilitzar el proxy corporatiu per al trànsit de sortida a Internet.

És obligatori que la variable d’entorn NO_PROXY inclogui els dominis corresponents als serveis de AWS Systems Manager:

ssm.<region>.amazonaws.com

ssmmessages.<region>.amazonaws.com

ec2messages.<region>.amazonaws.com

Això garanteix que les comunicacions amb AWS Systems Manager utilitzin els VPC Endpoints interns i no es redirigeixin innecessàriament a través del proxy corporatiu.

4. Permisos requerits

L’accés a les instàncies es realitza mitjançant el rol:

SSO-DevOpsRole

Est és el rol mínim necessari per a iniciar sessions mitjançant Session Manager o utilitzar Fleet Manager.

Només els usuaris que tinguin assignat aquest rol o un amb més privilegis podran connectar-se a les instàncies.

5. Procediment de Connexió

5.1 Connexió a Instàncies Linux (Session Manager)

- Accedir a la consola de AWS.

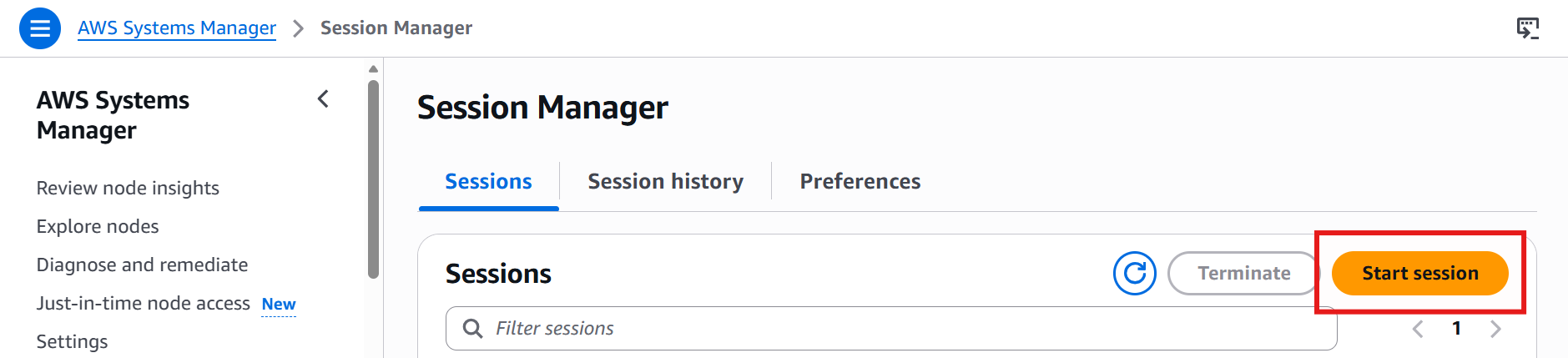

- Navegar a Systems Manager → Session Manager.

- Seleccionar Start Session.

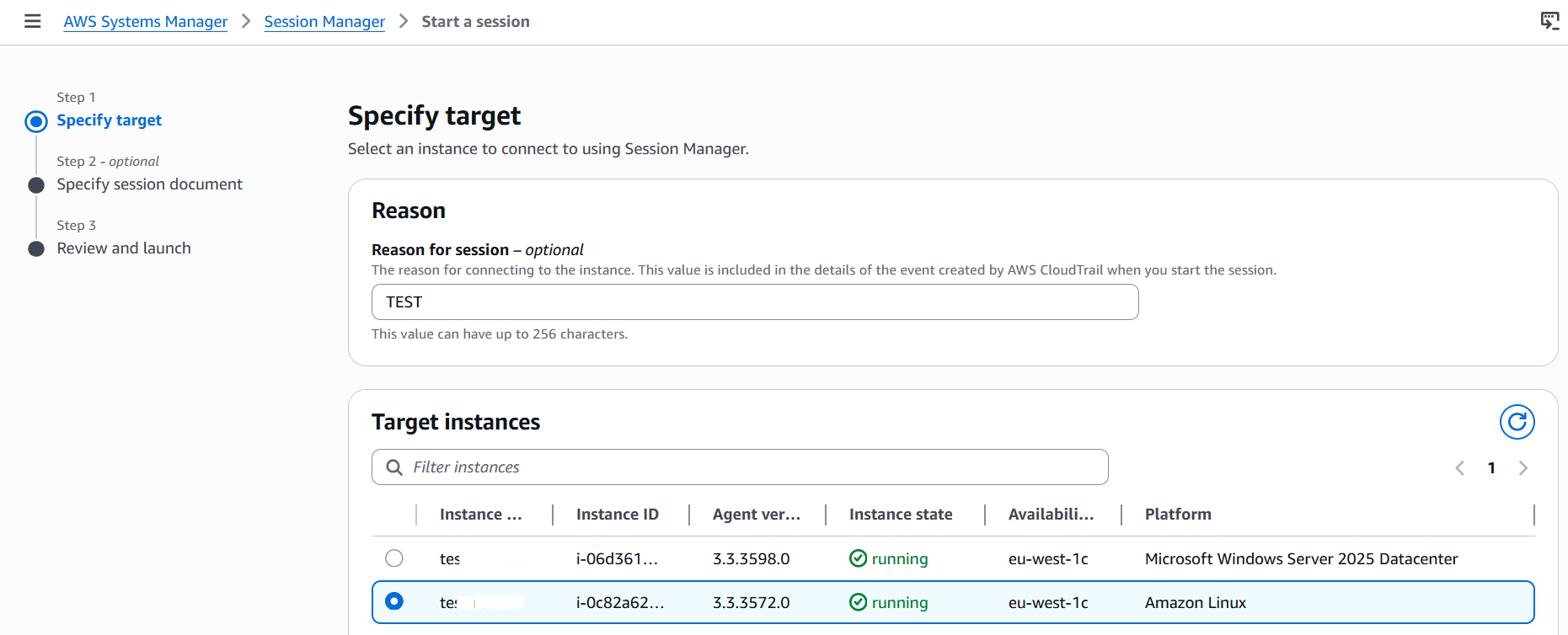

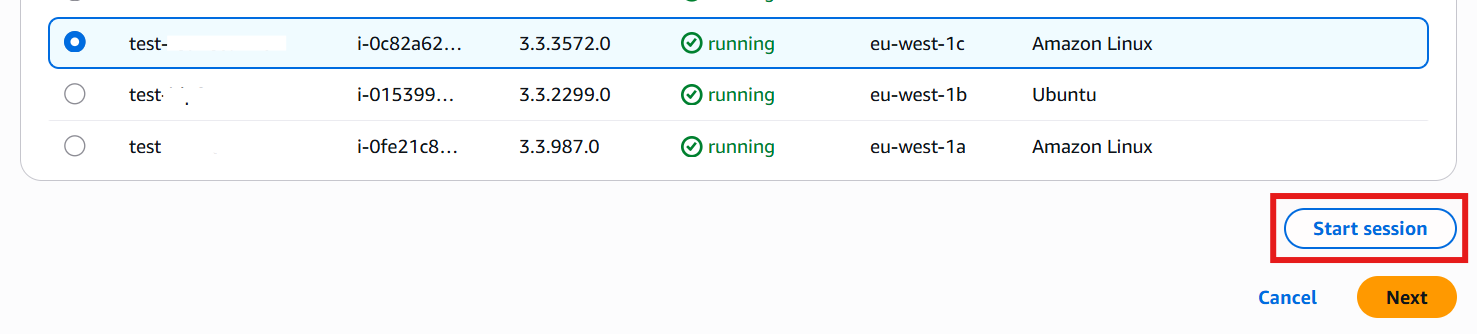

4. Triar la instància destino.

4. Triar la instància destino.

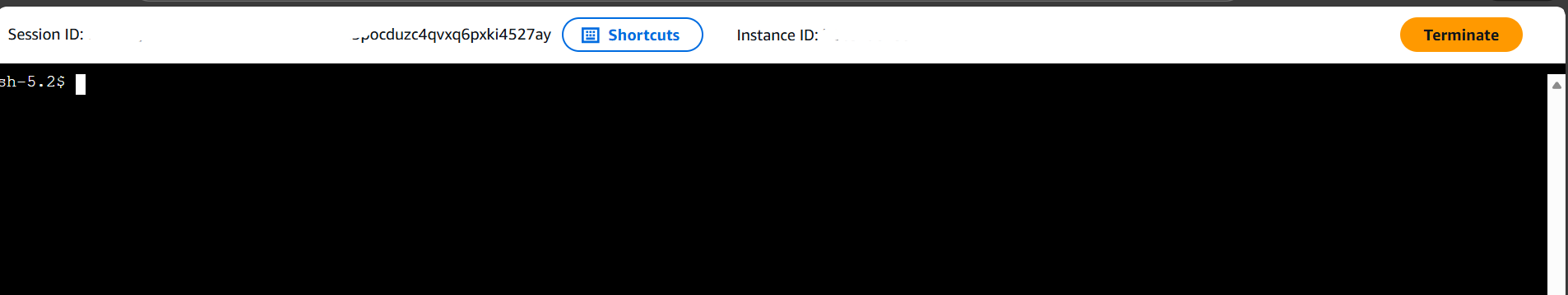

5. Iniciar la sessió.

5. Iniciar la sessió.

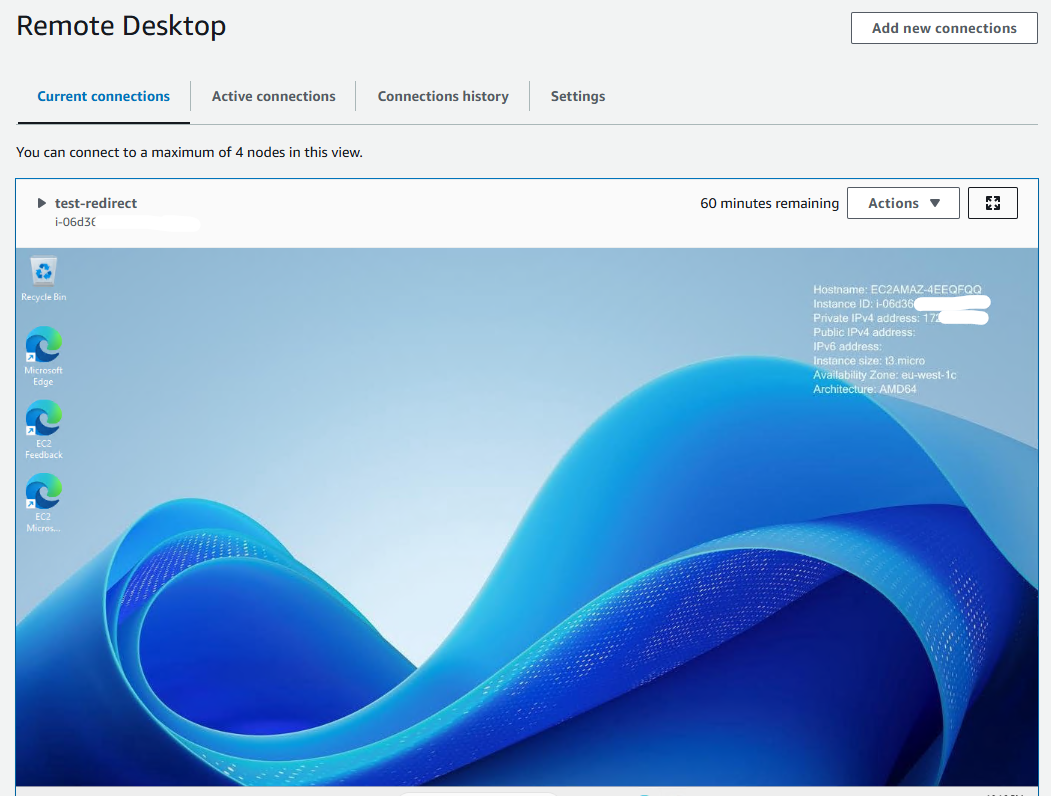

5.2 Connexió a Instàncies Windows (Fleet Manager)

- Accedir a la consola de AWS.

- Accedir a Systems Manager → Fleet Manager.

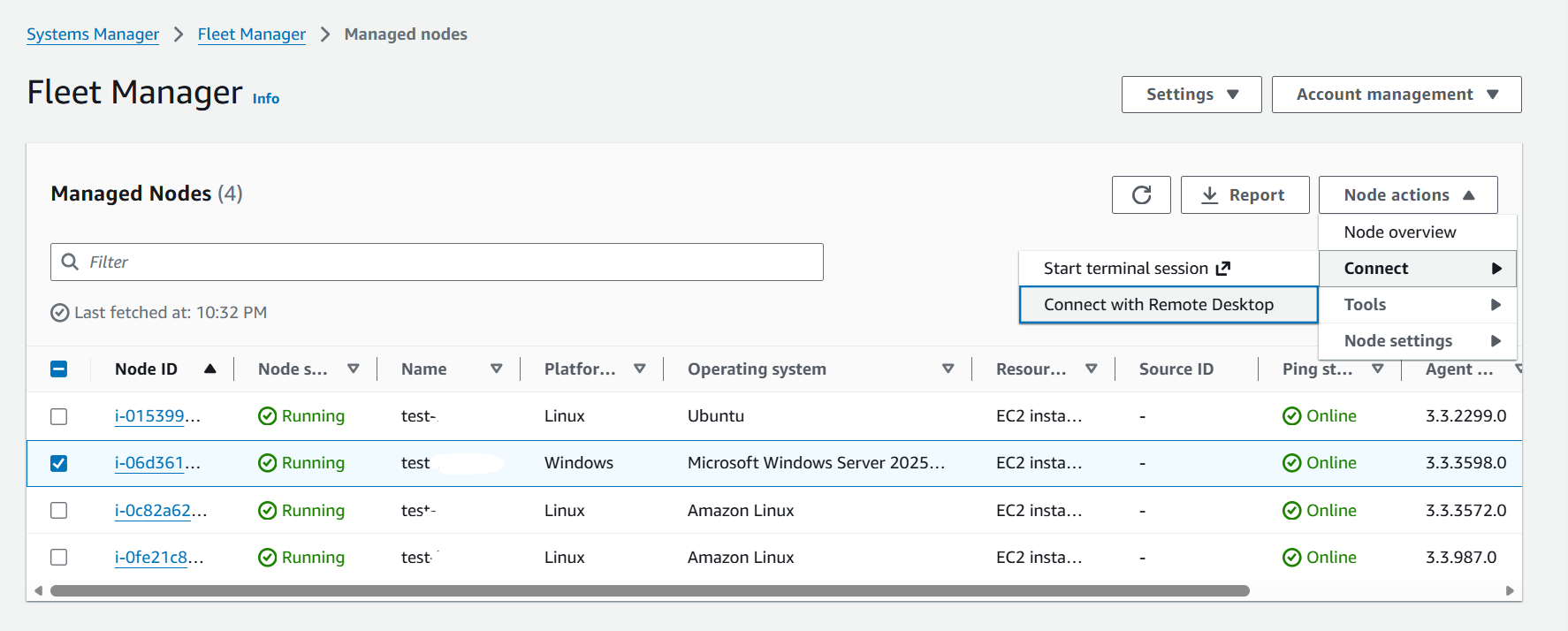

- Seleccionar la instància Windows -> Node Actions -> Connect with Remote Desktop.

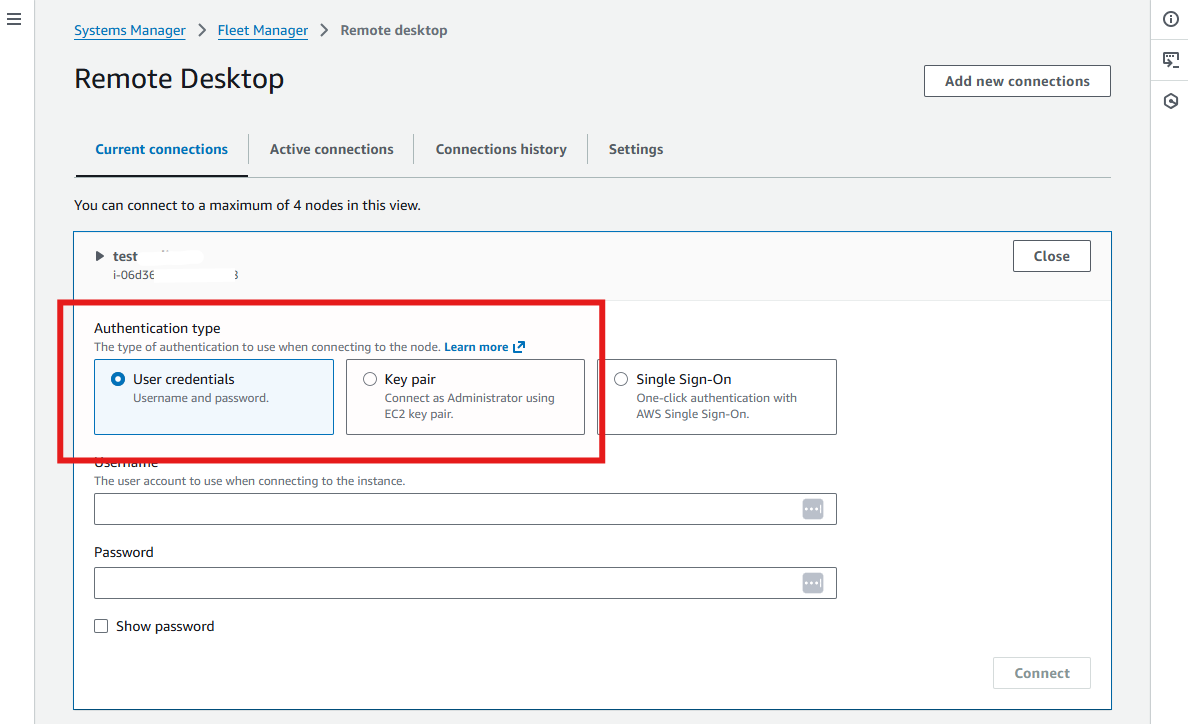

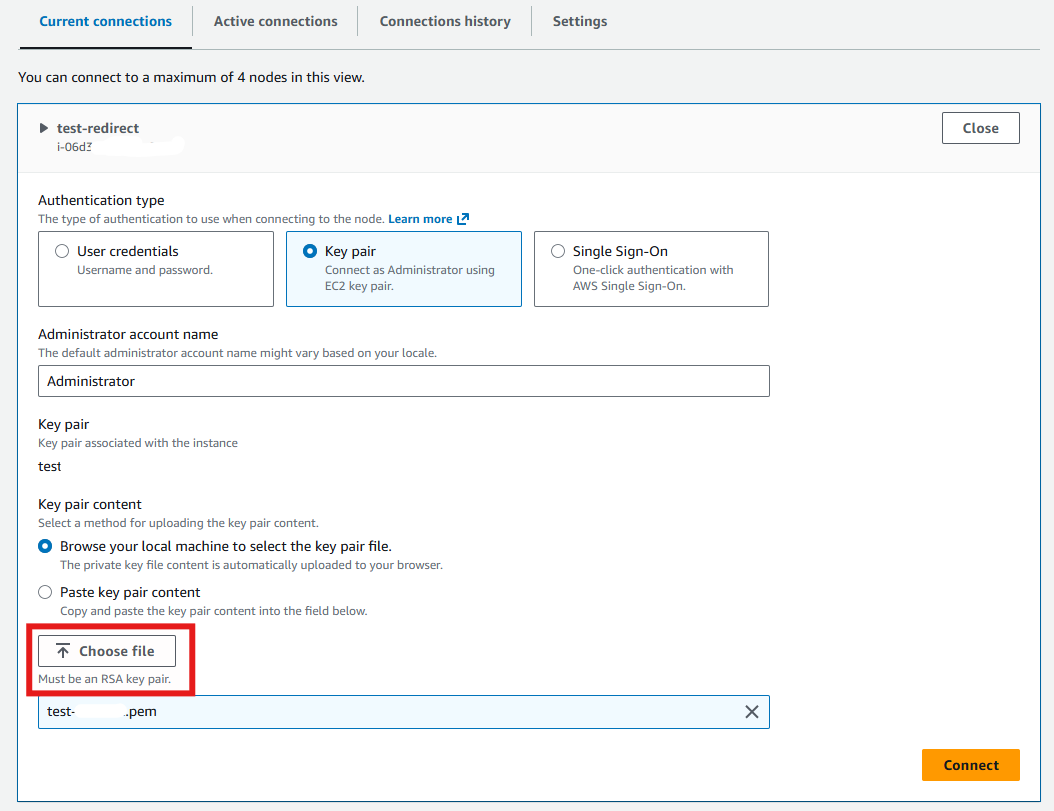

4. Triar el mètode d’accés disponible (User Credentials o Key Pair):

4. Triar el mètode d’accés disponible (User Credentials o Key Pair):

Si es tracta del primer accés a la màquina, es requerirà en qualsevol de les opcions la Key Pair de la màquina:

Si es tracta del primer accés a la màquina, es requerirà en qualsevol de les opcions la Key Pair de la màquina:

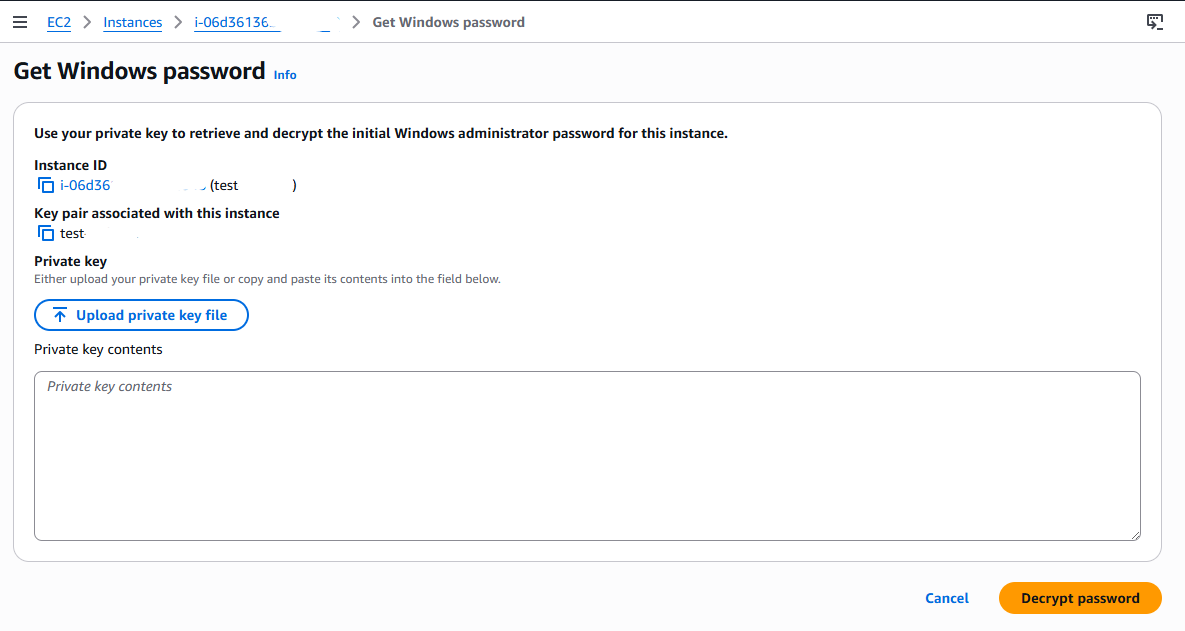

També és possible realitzar la primera connexió (Usuari Administrator) amb contrasenya, però caldrà recuperar-la prèviament des del servei d’EC2, fent clic en la instància, posteriorment en Connect, i clicant en Get Password, on també se sol·licitarà la Key Pair:

També és possible realitzar la primera connexió (Usuari Administrator) amb contrasenya, però caldrà recuperar-la prèviament des del servei d’EC2, fent clic en la instància, posteriorment en Connect, i clicant en Get Password, on també se sol·licitarà la Key Pair:

En tots dos casos, si la Key Pair o contrasenya són correctes s’accedirà a l’escriptori de Windows:

En tots dos casos, si la Key Pair o contrasenya són correctes s’accedirà a l’escriptori de Windows:

6. Bones Pràctiques

- Està prohibit exposar els ports 22 (SSH) o 3389 (RDP) a Internet.

- L’accés interactiu ha de realitzar-se exclusivament mitjançant Systems Manager.

- Ha de mantenir-se habilitat el registre d’auditoria de sessions.

- S’aplicarà el principi de mínim privilegi en tots els rols IAM associats a les instàncies EC2.

7. Troubleshooting

Si una instància no apareix en Session Manager, verificar:

- Que el rol IAM estigui correctament assignat.

- Que el servei SSM Agent estigui instal·lat i corri automàticament en la instància desplegada.

- Que la instància estigui correctament registrada en Systems Manager.

- Que la configuració de proxy i NO_PROXY sigui correcta.

- Que el security group associat a la instància tingui el trànsit de sortida obert.

8. Documentació Oficial AWS

https://docs.aws.amazon.com/systems-manager/ https://docs.aws.amazon.com/systems-manager/latest/userguide/session-manager.html https://docs.aws.amazon.com/systems-manager/latest/userguide/fleet-manager.html

Contacte

Contacte