| |

||

| Frameworks i Solucions d'Arquitectura Comunicats Anteriors | ||

|

|

||

SIC. Migració a nou model TIC finalitzadaEl passat mes de Març ha finalitzat la migració d'aplicacions al SIC de l'antic model, basat en departaments i acrònims d'aplicació, cap al nou, basat en àmbits i codis de diàleg.

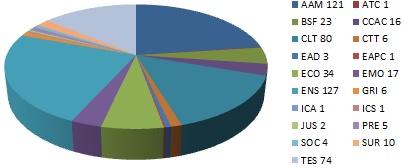

Els nous repositoris de Subversion compten ara amb un total de 532 codis de diàleg donats d'alta. En el següent gràfic es mostren el total de codis de diàleg distribuïts per àmbits:

Figura 1. Distribució final de codis de diàlegs al Subversion de SIC

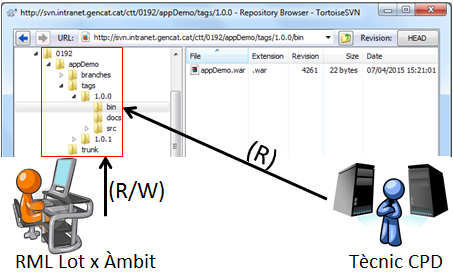

Els repositoris de l'antic model es conserven com a backup però s'hi ha deshabilitat l'accés. Aquests es mantindran fins al 30/6, i passada aquesta data s'eliminaran. Destacar que totes aquelles persones que no hagin demanat permisos als nous repositoris no hi tindran accés donat que no s'han migrat usuaris i permisos. Aquest és l'enllaç a la secció de documentació on es pot trobar el formulari de gestió d'usuaris del SIC. SIC. Nova política d'autorització d'accés a repositorisEls repositoris de Subversion de l'antic model existents al SIC només comptaven amb un control d'accessibilitat (autenticació). Els usuaris podien accedir a determinats repositoris en funció del grup al qual se'ls hi havia assignat amb control total (Read/Write). En els repositoris del nou model s'ha incorporat un control d'autorització que permet definir els permisos sobre el contingut accedit (Read o Read/Write).

Aquesta nova característica ha permès limitar els permisos del grup d'administradors de CPD als repositoris de les aplicacions per tal que només puguin descarregar contingut (Read), salvant el risc i responsabilitat que comportava l'accés total (Read/Write) als repositoris als quals tenien accés en l'antic model.  Figura 2. Política de permisos d'accés segons Rol

Per qualsevol consulta referent a la política d'accés als repositoris de Subversion es pot fer arribar una petició de consulta al JIRA CSTD al servei SICQ o obrint una petició Remedy de consulta al SIC.

|

Notícies

El mes de Març han estat publicades noves versions dels manuals i formularis amb el detall per la integració d'aplicacions PHP al SIC. Després d'aparèixer com a tema al comunicat del mes de Març s'ha revisat la documentació i fet aquest lliurament.

Al CS Canigó estem treballant en la migració del Portal de Frameworks i Solucions d'Arquitectura basat en el producte Confluence d'Atlassian a un site estàtic amb nous estils normatius i amb una revisió general dels continguts actuals. Durant aquest mes d'Abril està prevista la publicació d'aquest nou portal.

Durant aquest darrer any s'han triplicat les peticions als Serveis d'Invocació de l'STD. L'evolució es pot veure al següent gràfic: ![[grafica]](http://canigo.ctti.gencat.cat/confluence/download/attachments/7009/activitat_STD.png)

|

|||||

Este correo y la información contenida o adjunta al mismo es privada y confidencial y va dirigida exclusivamente a su destinatario. TICxCAT informa a quien pueda haber recibido este correo por error que contiene información confidencial cuyo uso, copia, reproducción o distribución está expresamente prohibida. Si no es Vd. el destinatario del mismo y recibe este correo por error, le rogamos lo ponga en conocimiento del emisor y proceda a su eliminación sin copiarlo, imprimirlo o utilizarlo de ningún modo.

CONFIDENTIALITY WARNING.

This message and the information contained in or attached to it are private and confidential and intended exclusively for the addressee. TICxCAT informs to whom it may receive it in error that it contains privileged information and its use, copy, reproduction or distribution is prohibited. If you are not an intended recipient of this E-mail, please notify the sender, delete it and do not read, act upon, print, disclose, copy, retain or redistribute any portion of this E-mail.